La méthode et

l'outil sont basés sur la cartographie des applications et des systèmes informatiques

(sources de danger) dont les dysfonctionnements peuvent

entraîner des risques ayant des conséquences sur le

fonctionnement de l'entreprise et pouvant créer des pertes financières et

informationnelles graves.

Aujourd'hui, les

organismes sont très dépendants des performances du Système d'Information

(SI). Celui-ci renferme des trésors dans ses diverses mémoires. Il contient

toutes les données stratégiques et est devenu le système nerveux et de

communication central.

La dépendance au

SI entraîne des risques informatiques, qui par leurs conséquences peuvent

mettre en cause la pérennité de l'entreprise. L'analyse de risque permet

d'identifier les dangers induits par les applications et les systèmes

informatiques, d'évaluer les risques et de définir des barrières de

protection qui vont réduire à des niveaux acceptables, les conséquences de

l'arrivée d'événements redoutés. C'est une mise en pratique de la science du

danger: la Cindynique qui est enseignée dans la plupart des grandes écoles

d'ingénieurs.

L'Analyse des

Risques (AR) informatiques commence par la cartographie

des applications et des systèmes informatiques. Cette analyse peut se faire aussi à la suite d'une urbanisation ou d'une simple

cartographie du système d'information, ce qui permet de valoriser ce travail

préalable ou de le justifier (voir Envision IT) le cas échéant. L'AR permet de rendre acceptable les

risques de dysfonctionnement des éléments constitutifs du S.I. et ainsi,

d'éviter des catastrophes économiques liée à l'interruption partielle ou

totale des services. L'entreprise évolue et par conséquences les risques. La

gestion des ceux-ci permet le suivi de l'évolution des dangers, le suivi des

incidents et la réévaluation en continus de la criticité des risques, des

coûts des barrières et de leur efficacité (taux de couverture). Elle permet la

mise en place de plan d'action à jour.

Selon les

circonstances, cette analyse peut se faire indépendamment de toute

cartographie préalable ou intégrée à la cartographie et l'urbanisation du SI avec

Envision

IT.

Ces activités d'A.R. peuvent être intégrées avec d'autres

activités. Dans votre processus d'ingénierie de système avec

Envision Systems Engineering,

dans le management de vos processus métiers ou dans l'urbanisation du

SI avec

Envision Business Suite.

|

Bénéfices

-

Méthode

basée sur les concepts généraux de la cindynique (science du danger)

Méthode enseignée dans les grandes écoles et validée dans de

nombreux projets

-

Recensement des processus

de danger

Les outils de cartographie des applications logicielles et de

l'infrastructure technique facilite l'identification des sources

de dangers.

-

Génération de scénarios de risques

Permet d'identifier de nouveaux risques et de comprendre leur

genèse

-

Mise en place de barrières

techniques et opératoires

(plan d'actions)

Qualification et

quantification des barrières de protection et de prévention, des actions à mettre en œuvre pour

minimiser ou supprimer les conséquences d'évènements non

souhaités. C'est le fond du plan d'actions

-

Gestion

des changements et de l'historique

Calculs automatiques de

consolidation hiérarchisés

des données numériques après modification: fréquences/probabilités, coûts, taux

de couverture etc. Permet de suivre l'évolution des risques et de

prendre à temps les bonnes décisions

-

Augmentation de la valeur

ajoutée des analystes

Avec la génération

automatisée des livrables professionnels : Plans d'actions - Gestion des risques, aux formats de

l'entreprise ou exigés par le client : Word/Excel/HTML/Internet/Intranet

-

Thésaurisation, valorisation,

traçabilité et partage

Création d'une base de données centralisée des risques avec accès en

multi utilisateurs, pour capitaliser l'effort, permettre sa

réutilisation (valorisation) et partager une définition commune des

risques

-

Évolutivité et

souplesse

A tout instant vous pouvez reconfigurer totalement

l'outil pour ajouter de nouveaux attributs aux données, de nouvelles vues, de nouveaux diagrammes ou intégrer de

nouveaux outils (simulation Monte-Carlo...).

|

|

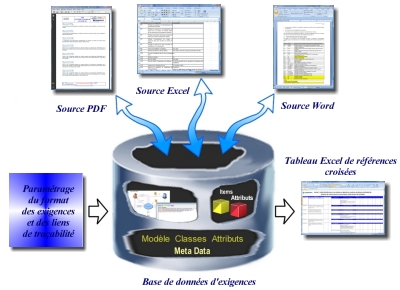

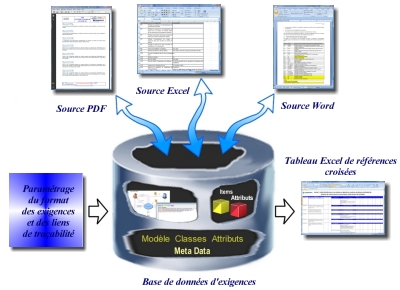

En

plus de la mise en œuvre des concepts méthodologiques cités plus haut,

Envision Risks IT offre de nombreux outils de productivité,

d'analyse, de recherche et de stockage de l'information ainsi qu'un système

automatisé de production de livrables personnalisés aux formats Word - Excel

- HTML.

En outre l'outil possède une fonction de génération automatique de site Web

"Save As Web" pour la consultation à distance du référentiel du

projet,

avec un simple navigateur Internet.

-

Souplesse

- Bien que livré prêt à être utilisé, l'administrateur de l'outil peut

reconfigurer complètement les modèles, les types d'objets et leurs attributs,

les liens

ainsi que l'interface utilisateur. Il peut créer à tout moment ses propres

vues d'analyse ou d'architecture produit, soit en recombinant les éléments du langage

Envision Risks IT

soit en créant son propre formalisme.

-

Pérennité -

Flexibilité

- Envision met œuvre la base de données SQL Server 2008/10 de Microsoft®.

Cette technologie centralise toute l'information (graphique et textuelle) dans un référentiel unique

et permet de gérer une très grande quantité d'information.

-

Changements

- Un système de gestion d'événements permet de créer des "Workflows"

spécifiques de suivi et de validation des changements. Envision "historise"

tout les changements. Une modification dans une vue est immédiatement

répercutée sur toutes les autres vues de l'architecture et le cas échéant,

jusque dans les commentaires textuels.

-

Valorisation de

l'information en travail collaboratif

Centralisation et

partage en temps réel de l'information d'ingénierie. Les acteurs ont accès, selon leur rôle, à une

définition unique des données. La gestion précise des rôles,

permet le contrôle des accès aux diagrammes et aux données et

assure la sécurité de l'information dans un environnement collaboratif.

Centraliser l'information...

...dans un référentiel unique permet de créer des

liens de dépendance, de calcul et de traçabilité entre tous les points

de vue et les objets de l'architecture. Cela autorise l'élaboration de

tableaux de bord efficaces de suivi de projet, à jour, pertinents et en temps réel.

powered by

Générateur de tableaux de

bord personnalisés

Tableaux de bord

de risques

pour connaître en

permanence l'état de vos risques.

Envision

possède aussi un tableur interne à la "Excel", pour l'analyse des

données du projet et la

simulation des attributs de criticité et de coût, directement à partir de la

base de données. La modification d'un attribut depuis le tableau est immédiatement

répercutée sur l'ensemble de l'architecture et les valeurs recalculées.

Associé à des filtres de recherche multiples, l'outil est

une aide puissante à la prise de décision.

Ici, un exemple de suivi

hiérarchique des risques et des barrières par applications.

|

Assistance

à maîtrise d'ouvrage et à maîtrise d'œuvre

Conseil et prestations intellectuelles

avec ou sans transfert de technologie pour l'analyse de risques et

l'élaboration du plan d'action.

voir également :

|

Documentation et

prix

|

Solutions de gestion et de valorisation de l'information

adaptées à chaque entreprise et à ses projets.

En France depuis 1989

|

Modèles d'analyse des

risques informatique

|

Envision Risks

IT comprend deux phases :

-

La cartographie des

applications et des systèmes informatiques

(possibilité de reprise si déjà effectuée par ailleurs:

Urbanisation)

Point de départ de l'analyse des risques

informatiques. C'est une représentation

graphique des applications, des systèmes et des réseaux du système

d'information.

-

La cartographie et l'analyse des risques sur les applications

et les systèmes

-

Recherche des

sources de danger sur les diagrammes d'applications et de systèmes

techniques par croisement avec la

typologie des risques informatiques

-

Définition

qualitative et quantitative des risques. Risque = Danger * Fréquence

(probabilité) * Gravité * Acceptabilité (conséquences)

-

Mise en place

de barrières techniques et opératoires sur les événements, avec

qualification et quantification (taux de couverture, coût, coût de la cible), afin de

rendre les risques acceptables. Suivi de l'impact des barrières sur la criticité

des risques G*P

(Gravité*Probabilité). Analyse des nouveaux risques éventuellement engendrés

par les barrières, pour obtenir le risque résiduel.

-

Gestion de

l'efficacité des barrières : Coût de la barrière/Performance (taux de

couverture)/Coût de la cible.

-

Négociation des

niveaux de criticité et hiérarchisation des risques. Suivi de l'évolution

de la criticité par rapport à un objectif fixé.

-

Historisation des incidents

et des corrections effectuées sur les processus - activités - barrières. Reclassification

en continu de la criticité des

risques suite à l'analyse des incidents (gestion intégrée des retours d'expérience).

-

Génération

automatique et en temps

réel du plan d'actions à jour (barrières), de tableaux de bord etc. Selon votre format :

HTML/Word/Excel ou publication Internet/Intranet.

Cliquez sur les images pour agrandir |

Architecture applicative |

Dangers (risques) d'une application |

Systèmes techniques de l'entité et dangers (risques) des

systèmes |

Arbre de défaillance d'un risque d'une application ou d'un

système technique |

|

|

|